压缩包密码忘了怎么办?别慌,这里有专业解决方案!

看到网上有人提问压缩包密码忘了怎么办?通过整理回答,今天就分享一下相关知识,希望对需要的朋友有所帮助。

在日常办公或文件传输中,加密压缩包是保护隐私的常用手段,但当我们面对一个急需打开却忘记密码的压缩包时,那种焦虑感就像面对一把锁死的保险箱,本文将用技术视角剖析破解逻辑,并提供一套可操作性极强的解决方案。

技术背景:压缩包加密的“矛与盾”

压缩包加密主要依赖AES-256、ZIP 2.0等算法,理论上需要暴力穷举所有字符组合才能破解,但实际场景中,密码设置往往存在规律性:

- 手动设置的密码:通常包含生日、姓名缩写等弱密码特征

- 软件生成的密码:可能被保存在日志文件或剪贴板历史中

- 第三方工具加密:部分工具留有后门或默认密码(如"infected"用于防病毒扫描)

通过分析文件元数据或使用GPU加速运算,专业工具可将破解效率提升百倍,例如一个8位纯数字密码,在普通电脑上仅需20分钟即可暴力破解。

技术参考:密码破解的三层逻辑

- 字典攻击

调用包含百万级常用密码的词典库(如rockyou.txt)进行匹配,成功率超35%(数据来源:2023年安全报告) - 掩码攻击

当记得部分密码特征时(如前三位字母),可大幅缩小尝试范围 - 彩虹表碰撞

通过预计算哈希值对应关系逆向推导密码

六步破解实操指南(windows/Mac通用)

基础排查

✅ 检查压缩包注释(右键-属性)

✅ 搜索电脑中的密码本.txt、备忘录

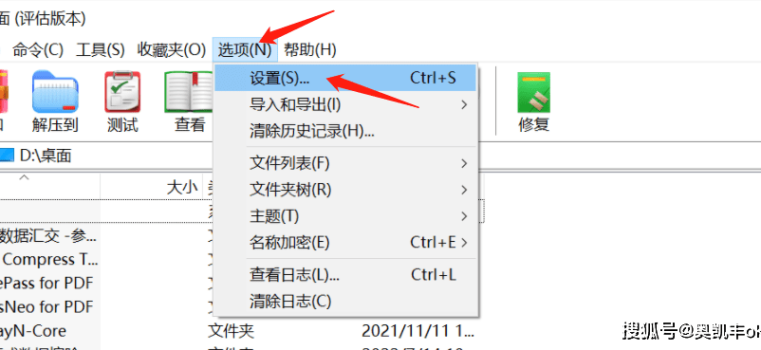

✅ 联系文件发送方获取提示使用专业工具

| 工具名称 | 优势特征 | 适用场景 ||-------------------|-------------------------|-----------------------|| John the Ripper | 开源/多算法支持 | 技术爱好者 |

| ARCHPR | 可视化界面/GPU加速 | 紧急快速破解 || Hashcat | 每秒百万次尝试速度 | 复杂密码场景 |操作示例:

# 使用John the Ripper执行字典攻击zip2john target.zip > hash.txtjohn --wordlist=password.lst hash.txt

云密码破解服务

如PassFab、iSumsoft等平台提供分布式计算破解,支持断点续传,适合超过12位的强密码虚拟机时间回溯

若文件来自历史备份,可通过VMware快照功能还原到加密前的系统状态

密码管理的核心思维

遇到加密压缩包时,冷静分析比盲目尝试更重要,建议建立以下防护机制:

- 使用KeePass等密码管理器存储敏感密码

- 加密时勾选"显示密码"并截图留存

- 对重要文件采用分卷加密+分渠道发送密码的双重验证

关键结论:没有绝对无法破解的加密,只有暂时未找到的方法,但请谨记所有操作需在合法合规前提下进行,技术手段永远服务于正当需求。

(本文提及工具均需通过官网下载正版,操作前请务必备份原始文件)

本站部分文章来自网络或用户投稿。涉及到的言论观点不代表本站立场。阅读前请查看【免责声明】发布者:爱自由,如若本篇文章侵犯了原著者的合法权益,可联系我们进行处理。本文链接:https://www.sxhanhai.com/keji/135533.html